Una nuova scoperta del ricercatore di sicurezza Jimmy Bayne , che lo ha rivelato su Twitter, rivela una vulnerabilità nel motore dei temi di Windows 10 che può essere utilizzato per rubare le credenziali degli utenti. Uno speciale tema malformato, una volta aperto, reindirizza gli utenti a una pagina che richiede agli utenti di inserire le proprie credenziali.

Pubblicità

come tenere l'inventario su minecraft

Come forse già saprai, Windows consente la condivisione di temi in Impostazioni. Questo può essere fatto aprendo Impostazioni> Personalizzazione> Temi e quindi selezionando su 'Salva il tema per la condivisione'dal menu. Questo creerà un nuovo *File .deskthemepackche l'utente può caricare su Internet, inviare tramite posta elettronica o condividere con altri tramite una varietà di metodi. Altri utenti possono scaricare tali file e installarli con un clic.

Un utente malintenzionato può creare in modo simile un file '.theme' in cui l'impostazione dello sfondo predefinito punta a un sito Web che richiede l'autenticazione. Quando utenti ignari immettono le proprie credenziali, al sito viene inviato un hash NTLM dei dettagli per l'autenticazione. Le password non complesse vengono quindi violate utilizzando uno speciale software di rimozione dell'hashing.

[Credential Harvesting Trick] Utilizzando un file .theme di Windows, il tasto Wallpaper può essere configurato per puntare a una risorsa http / s richiesta per l'autenticazione remota. Quando un utente attiva il file del tema (ad esempio aperto da un collegamento / allegato), all'utente viene visualizzato un prompt di credenziali di Windows.

Cosa sono i file * .theme?

Tecnicamente, i file * .theme sono file * .ini che includono una serie di sezioni che Windows legge e cambia l'aspetto del sistema operativo in base alle istruzioni trovate. Il file del tema specifica il colore dell'accento, gli sfondi da applicare e alcune altre opzioni.

cancella il mio account di un sacco di pesci

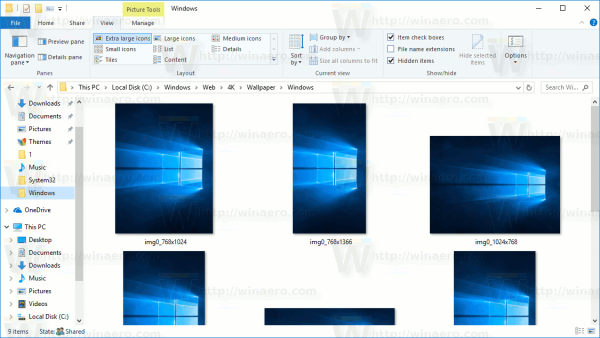

Una delle sue sezioni appare come segue.

[Pannello di controllo Desktop] Sfondo =% WinDir% web wallpaper Windows img0.jpg

La chiave dello sfondo si trova nella sezione 'Pannello di controllo Desktop' del file .theme. Altre chiavi possono essere utilizzate allo stesso modo e questo può funzionare anche per la divulgazione di hash netNTLM quando impostato per posizioni di file remote, afferma Jimmy Bayne.

Il ricercatore fornisce un metodo per mitigare il problema.

Da una prospettiva difensiva, blocca / riassocia / cerca le estensioni 'theme', 'themepack', 'desktopthemepackfile'. Nei browser, agli utenti dovrebbe essere presentato un controllo prima dell'apertura. Altri vuln CVE sono stati divulgati negli ultimi anni, quindi vale la pena affrontarli e attenuarli

Fonte: Neowin