La sola descrizione - il dark web - lo fa sembrare roba da film dell'orrore o dai racconti più cupi di Grimm. Lo schermo sarà più scuro? Ci sono viticci? Puoi vedere la preoccupazione nelle domande che le persone fanno nei forum pubblici: è sicuro navigare nel dark web? Non voglio punire le autorità ... Sono principalmente curioso di vedere cosa diavolo è, non il contenuto illegale, per citarne uno.

Ma dalle rivelazioni di Snowden sulla sorveglianza multi-governativa nel 2013, l'interesse dei media e degli utenti per Tor e il dark web è aumentato vertiginosamente. (Non sono esattamente la stessa cosa, come spiegheremo.) Né è tutto per andare a comprare cocaina su Silk Road, il più famigerato di questi siti - dove le persone potrebbero comprare droghe, armi o persino (presumibilmente) noleggiare un sicario. In effetti, circa la metà dei 30.000 siti stimati sul dark web sono per usi completamente legali o per usi legali in altre parti del mondo. Alcune sono cose che potresti non considerare illegali, come il gioco d'azzardo online, che è illegale in alcune parti degli Stati Uniti, ad esempio, ha affermato il professor Alan Woodward dell'Università del Surrey, che è anche un consulente del braccio del crimine informatico di l'organizzazione europea di polizia Europol.

Scuro o profondo?

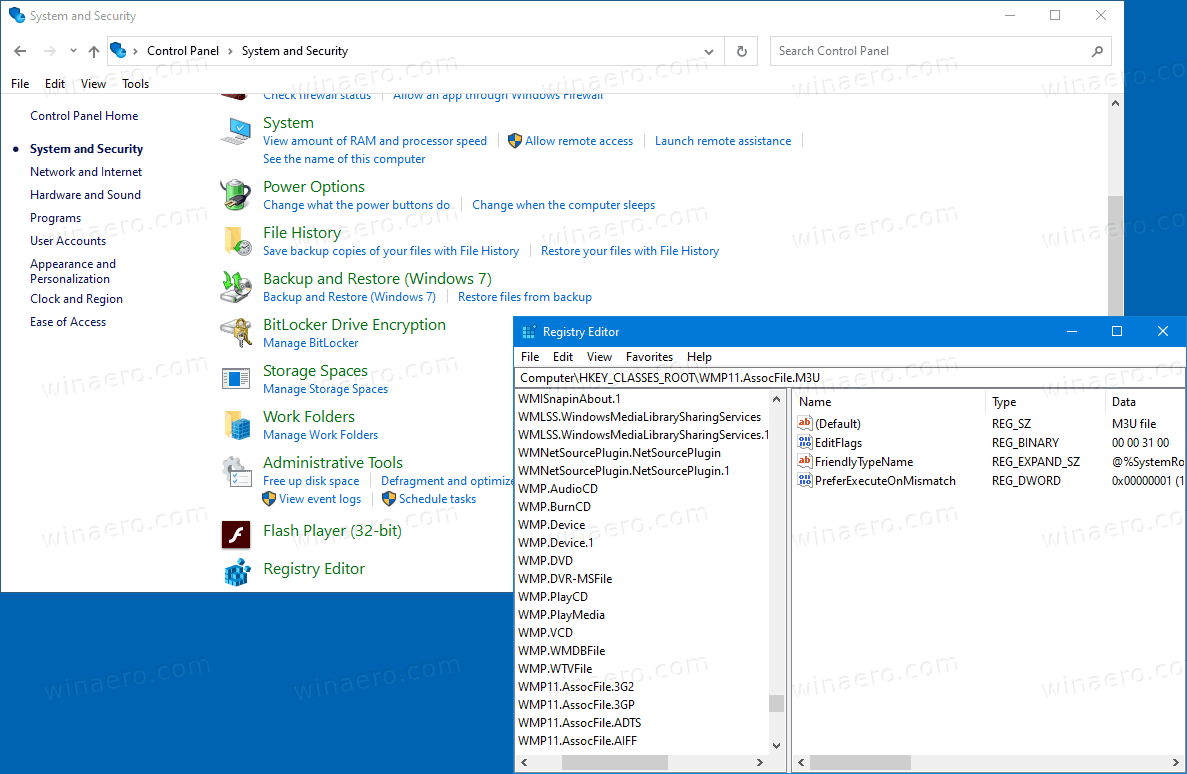

È difficile distinguere il dark web dal deep web. Hanno molte somiglianze: nessuno dei due apparirà su nessun motore di ricerca convenzionale. Ma il deep web è molto più grande del dark web: quest'ultimo è generalmente definito come quella fetta di web a cui è possibile accedere solo utilizzando il browser Tor. I siti sono immediatamente riconoscibili dall'uso del nome di dominio .onion. Tendono a contenere contenuti che non vogliono essere trovati dagli spider di Google: persone che offrono droghe, pistole, video dubbi, dettagli di carte di credito rubate, passaporti falsi e patenti di guida.

The darkness online, uno studio pubblicato a febbraio dal King's College di Londra, ha eseguito una ricerca approfondita che ha rilevato che più della metà dei 5.205 siti live su Tor erano per qualcosa di illegale. (Una scoperta degna di nota è stata la completa assenza di contenuti estremisti islamici; Daniel Moore e Thomas Rid, gli autori dello studio, suggeriscono che è perché la propaganda non prospera se non può essere trovata.)

In tutto, i ricercatori hanno trovato 300.000 indirizzi all'interno della rete Tor, che comprende circa 205.000 pagine web. Al contrario, Google riteneva che il Web aperto comprendesse 30 trilioni di pagine nel marzo 2013. In altre parole: il Web oscuro può essere oscuro, ma è anche minuscolo.

LEGGI SUCCESSIVO: Come accedere al dark web

Eppure sembra che recentemente si sia verificata un'esplosione della quantità di contenuti sepolti nel dark web. Verso la fine di febbraio il numero di pagine di servizi nascosti è quasi triplicato, secondo le metriche di Tor, ma il traffico verso servizi nascosti, misurato dallo stesso sistema, non si è mosso. Come potresti avere più pagine, ma nessuno le visita? Woodward pensa che la migliore spiegazione sia un programma ransomware chiamato Locky che crittografa i dischi rigidi delle vittime e imposta automaticamente una pagina .onion unica. La vittima viene quindi indirizzata a questa pagina per pagare un riscatto in bitcoin; in cambio, ricevono la chiave per decrittografare la loro unità.

Picco post-Snowden

Puoi capire perché il dark web non ha la migliore reputazione. Eppure la sua popolarità è cresciuta, e non solo tra gli autori di ransomware. All'indomani delle rivelazioni di Edward Snowden a metà del 2013 sull'estensione della sorveglianza sull'uso di Internet da parte dei governi degli Stati Uniti e del Regno Unito, l'interesse è aumentato vertiginosamente. Il numero di persone che accedevano alla rete Tor era stato di circa un milione prima di Snowden, dice Woodward. È salito a sei milioni subito dopo.

Ma non erano necessariamente persone che cercavano servizi nascosti, come vengono chiamati i siti al suo interno. L'analisi di Tor nel febbraio 2015 ha suggerito che solo il 3-6% del traffico complessivo sulla rete stava effettivamente visitando i siti Tor. Allora cosa stanno facendo gli altri? Woodward ridacchia. Le persone al lavoro lo usano per accedere a Facebook, suggerisce.

Questo perché l'utilizzo di Tor per navigare sul web aperto sconfigge molta sorveglianza. Puoi accedere a qualsiasi sito, non solo al dark web, tramite il browser Tor (la cui interfaccia ricorda da vicino quella di Firefox). Chiunque campionasse il tuo traffico web (compresi i sistemi di monitoraggio al lavoro) vedrebbe un flusso crittografato, nascondendo il contenuto e la destinazione che stavi visitando. Né i siti di destinazione possono vedere da dove stavi visitando; l'indirizzo IP sarebbe quello di un nodo di uscita dalla rete Tor.

Vedi i relativi Apple vs FBI: Apple ora rivolge l'attenzione a come l'FBI ha violato iPhone Dark web contro deep web: qual è la differenza? Gli ospedali e la rete nazionale saranno violati nel 2016 Ma anche quell'uso potrebbe diminuire; uno studio collaborativo condotto da quattro università a febbraio ha rilevato discriminazioni nei confronti degli utenti Tor, con più di uno su 30 dei mille siti più popolari che respinge gli utenti Tor in prima pagina. Alcuni ricercatori di sicurezza lo considerano un male, impedendo la navigazione anonima da parte di persone che potrebbero avere buone ragioni per non essere rintracciabili. Tuttavia, Jonathan Zdziarski, un esperto di informatica e sicurezza, suggerisce che gli utenti Tor a cui è stata rifiutata l'ammissione ai siti hanno solo se stessi, oi loro predecessori, da incolpare. Gli utenti Tor [sono] attivamente discriminati dalla comunità tecnologica che sa meglio che fidarsi di un terzo delle persone su Tor, ha osservato su Twitter, definendolo una rete nota per abusi.

Woodward dice che per coloro che attraversano Tor, l'altro uso è probabilmente quello di creare l'equivalente di una VPN [rete privata virtuale] mentre si è al lavoro. Con molti servizi basati su video che bloccano l'accesso sulla base degli indirizzi IP, l'utilizzo di Tor potrebbe essere un modo per aggirarlo.

come si disattiva la modalità di navigazione in incognito?

Per il Regno Unito, con una popolazione Internet di circa 58 milioni, la base di utenti Tor è compresa tra 5.800 e 14.500 persone.

Gli Stati Uniti e il Regno Unito sembrano costituire la percentuale più alta di utenti. Le frazioni sono minuscole, dice Woodward. Circa 10-25 persone su 100.000. Per il Regno Unito, con una popolazione Internet di circa 58 milioni, ciò si tradurrebbe in una base di utenti compresa tra 5.800 e 14.500 persone. Anche nei due paesi con il più alto utilizzo proporzionale, Israele e Italia, la cifra è solo di circa 200-300 su 100.000, ovvero poche migliaia per milione di utenti Internet.

Le difficoltà nell'utilizzo di Tor, dalla necessità di un browser speciale con funzionalità limitate, alla difficoltà di accedere a siti familiari (e la concomitante crescita dell'uso di smartphone in sostituzione) possono spiegare perché quella cifra di sei milioni dal 2013 sia diminuita da allora sostanzialmente, a circa due milioni di oggi. Le persone hanno iniziato a usarlo e poi hanno scoperto i limiti del suo utilizzo, afferma Woodward. Se provi ad accedere a Facebook o Twitter e il sito non riconosce l'IP da cui stai visitando, ti verrà chiesto non solo la password ma anche di eseguire ulteriori passaggi di identificazione. Ciò rende difficile l'accesso e le persone si sentono frustrate. Quindi circa quattro milioni di persone che hanno provato Tor hanno rinunciato.

Usi legittimi

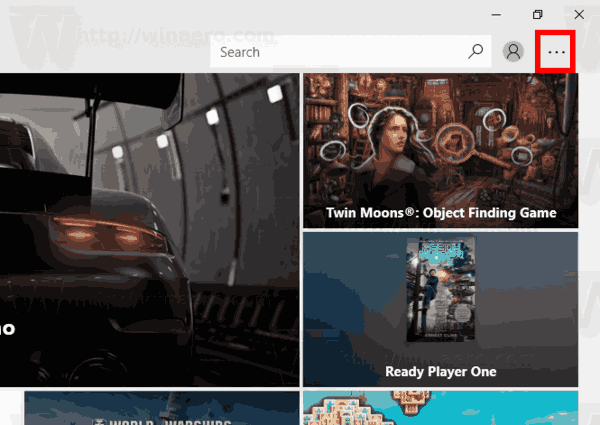

Tuttavia, il 3-6% di due milioni è compreso tra 60.000 e 120.000 persone che usano Tor per i suoi servizi nascosti, e se i numeri sono proporzionali alla legalità del servizio, allora da 30.000 a 60.000 persone stanno usando il dark web per scopi interamente legali. Allora cosa stanno facendo? Ho iniziato da una pagina chiamata The Hidden Wiki, che è stata creata come punto di partenza per aiutare le persone a trovare siti su Tor. Esiste in almeno dieci incarnazioni; l'ospite dell'originale è stato arrestato nell'agosto 2011 con l'accusa di facilitare l'hosting online di immagini di abusi sui minori. (Il sito Hidden Wiki è stato successivamente violato anche per rimuovere i collegamenti ai siti che ospitano tali immagini.)

Fin dall'inizio, la cultura sembra completamente diversa dal web aperto. Il design del sito è spesso rudimentale e gli sfondi scuri sono popolari, come se il web di 20 anni fa fosse stato costruito dai paranoici. I vicoli ciechi sono frequenti; l'hosting del sito costa denaro e molti dei siti sul dark web sono, a dir poco, imprecisi. Sappi che questo è DarkNet e tutti potrebbero essere dei truffatori, dice il allegro messaggio su OnionDir, che vuole essere una directory di siti. (Non è difficile capire quando uno dei siti si pubblicizza come Moltiplica i tuoi Bitcoin 100 volte in 24 ore: grazie a una culatta [sic] nel sistema. SERVIZIO NASCOSTO UFFICIALMENTE ANONIMO. Sembra legittimo.)

Le statistiche accanto ad alcuni siti rendono la lettura deprimente: un aumento dello 0% negli ultimi 7 giorni non è raro. In cima agli elenchi che ho visitato c'era Blackbook, che si autodefinisce The Facebook of Tor - un concetto strano in sé. (La pagina non viene caricata.) C'è anche un collegamento all'indirizzo .onion di Facebook, che afferma di non conservare i registri, dice il testo accanto al collegamento. Fidati di loro a tuo rischio e pericolo.

LEGGI SUCCESSIVO: I migliori siti web oscuri

Mi sono diretto verso Intel Exchange - niente a che fare con il produttore di chip, ma invece abbreviazione di intelligenza - e ho letto su come rendere le persone zombi (usare la scopolamina, già ben nota) o tecnologia aliena della Bibbia e anche - perché questo è, dopo tutto, il deep web, una batteria che produce energia continuamente. (Un pannello solare su un satellite geostazionario? No, una pila di batterie in un museo in Romania che si esaurisce molto, molto lentamente.)

La discussione si è rapidamente trasformata in una conclusione che l'amministratore di quella pagina è fottutamente pazzo

Poi ci sono i forum di discussione, con argomenti popolari tra cui teorie del complotto, hacking e come ottenere articoli costosi a basso costo. Nel forum degli eventi in corso su Intel Exchange, il thread più commentato che ho visitato è stato quello intitolato red room con i membri di isis [sic].

come funziona uno snap score

Una stanza rossa, nel linguaggio del deep web, è quella che mostra le persone che vengono uccise; all'estremo, facendolo secondo il capriccio degli spettatori. Tuttavia, il suo post di genitore aveva sei mesi e la discussione si è rapidamente trasformata in una conclusione che l'amministratore di quella pagina è fottutamente pazzo e che in realtà non c'era alcun contenuto lì.

Dopo pochi minuti a scorrere altri siti come Turkish Dark Network - hacking, carding e Project SAGE - textboard d'avanguardia dedicata a tecnoanarchismo, hacking e taoismo ti chiedi sePreseLiam Neeson è disponibile come gregario. O se avrebbe semplicemente provato a sparare a tutti.

Poi c'è Flashlight - una sorta di sito di notizie che afferma di essere un raggio di informazioni nel darkweb - le cui notizie sono vagamente legate al dark web e i cui forum sono stati spammati all'inferno da un venditore di droga che cercava di vendere MDMA. Ma chiunque cercasse di scoprire perché così tanti link erano morti sarebbe sfortunato. Ciò potrebbe essere dovuto al fatto che è così comune che non è una novità. Come ha commentato un utente di Twitter: ho pensato che gli utenti Tor stessero cercando di nascondere il loro indirizzo IP, ma si è scoperto che odiavano avere internet veloce. Come con tutta la satira, porta il pungiglione della verità: l'uso di Tor rallenta notevolmente l'esperienza di navigazione.

Quindi mi sono rivolto a Football Money, che promette in modo sgrammaticato informazioni su partite di calcio fisse ogni settimana. Risulta essere un indirizzo Gmail il cui proprietario dice che accetterà il pagamento tramite PayPal o Bitcoin. Devo fidarmi? Forse dovrei chiedere al sito Choose Better, che dice che abbiamo già testato molti siti e sappiamo quali sono truffe e quali no! E te lo dirò per soli 0,08 bitcoin (circa $ 34 a fine febbraio).

Poi ci sono prodotti Apple economici, passaporti per una varietà di paesi tra cui Stati Uniti, Regno Unito, Australia e altri, carte di credito (con un enorme saldo), telefoni Samsung e Kamagra - come il Viagra ma più economici! Ci sono informazioni e file PDF su armi, serrature, sopravvivenza, veleni, manifestanti, come uccidere. E biblioteche che offrono migliaia di ebook senza DRM, il cui contenuto è fortemente orientato verso il giovane lettore maschio. Ti starai chiedendo dei passaporti. A quanto pare 650 euro ti faranno ottenere un falso britannico; 700 € uno USA. Ovviamente è impossibile giudicare se i prodotti supereranno il raduno. Le foto non ti dicono nulla, il passaporto potrebbe essere stampato su carta velina e, a differenza di Silk Road, per tutta la sua illegalità, non esiste un meccanismo di feedback o recensioni dei clienti, il che significa che non puoi avere alcuna fiducia in esso.

Quello che ci si rende conto visitando il lato legale del dark web è che, nelle parole di Gertrude Stein, non c'è 'là'. Se qualcosa è legale, attirerà un pubblico più ampio e sarà più facile per il suo creatore mantenerlo sul Web aperto, piuttosto che tra i servizi nascosti, la cui abilità tende ad affliggere tutto il resto. Si sente molto parlare del dark web e molto dei criminali che lo usano. C'è una buona ragione: se desideri contenuti legali, è molto più facile trovarli e ospitarli sul Web aperto.

Immagine: russellstreet , Tadson Bussey , Sonny Abesamis , alixroth

Pagina successiva