Come forse già saprai, tutte le CPU Intel rilasciate negli ultimi dieci anni sono affette da un grave problema. Un codice appositamente malformato può essere utilizzato per rubare i dati privati di qualsiasi altro processo, inclusi dati sensibili come password, chiavi di sicurezza e così via. Anche un browser con JavaScript abilitato può essere utilizzato come vettore di attacco. Se sei un utente di Google Chrome / Chromium, puoi eseguire le seguenti operazioni.

Pubblicità

Se non sei a conoscenza delle vulnerabilità di Meltdown e Spectre, le abbiamo trattate in dettaglio in questi due articoli:

- Microsoft sta implementando soluzioni di emergenza per i difetti della CPU Meltdown e Spectre

- Ecco le correzioni di Windows 7 e 8.1 per i difetti della CPU Meltdown e Spectre

In breve, sia le vulnerabilità Meltdown che Spectre consentono a un processo di leggere i dati privati di qualsiasi altro processo, anche dall'esterno di una macchina virtuale. Ciò è possibile grazie all'implementazione di Intel del modo in cui le loro CPU prelevano i dati. Questo non può essere risolto applicando una patch solo al sistema operativo. La correzione prevede l'aggiornamento del kernel del sistema operativo, nonché un aggiornamento del microcodice della CPU e possibilmente anche un aggiornamento UEFI / BIOS / firmware per alcuni dispositivi, per mitigare completamente gli exploit.

L'attacco può essere eseguito solo con JavaScript anche utilizzando un browser.

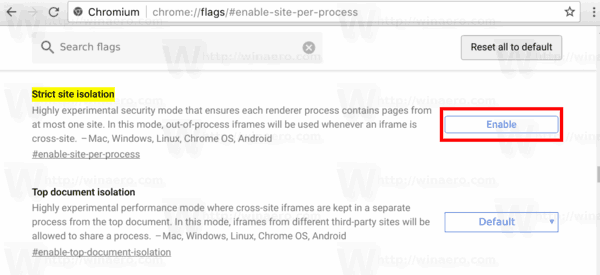

Oggi è disponibile una nuova versione di Google Chrome. Chrome 63.0.3239.132 viene fornito con una serie di correzioni di sicurezza, ma non include correzioni speciali per Meltdown e Vulnerabilità dello spettro. È possibile abilitare manualmente l'isolamento completo del sito per la protezione contro le vulnerabilità menzionate.

Che cos'è l'isolamento completo del sito

L'isolamento dei siti è una funzione di sicurezza di Chrome che offre una protezione aggiuntiva contro alcuni tipi di bug di sicurezza. Rende più difficile per i siti Web non attendibili accedere o rubare informazioni dai tuoi account su altri siti Web.

I siti Web in genere non possono accedere ai dati degli altri all'interno del browser, grazie al codice che applica la politica della stessa origine. Occasionalmente, in questo codice vengono rilevati bug di sicurezza e siti Web dannosi potrebbero tentare di aggirare queste regole per attaccare altri siti Web. Il team di Chrome mira a correggere tali bug il più rapidamente possibile.

L'isolamento dei siti offre una seconda linea di difesa per ridurre le probabilità di successo di tali vulnerabilità. Assicura che le pagine di diversi siti Web siano sempre inserite in processi diversi, ciascuno in esecuzione in una sandbox che limita ciò che il processo è autorizzato a fare. Inoltre, impedisce al processo di ricevere determinati tipi di documenti sensibili da altri siti. Di conseguenza, un sito Web dannoso troverà più difficile rubare dati da altri siti, anche se può infrangere alcune delle regole nel proprio processo.

L'isolamento completo del sito sarà abilitato per impostazione predefinita in Google Chrome 64.

Nella versione corrente di Google Chrome, puoi abilitare manualmente l'isolamento completo del sito. Ciò aggiungerà una protezione extra contro le vulnerabilità di Meltdown e Spectre.

Proteggi Google Chrome contro le vulnerabilità di Meltdown e Spectre

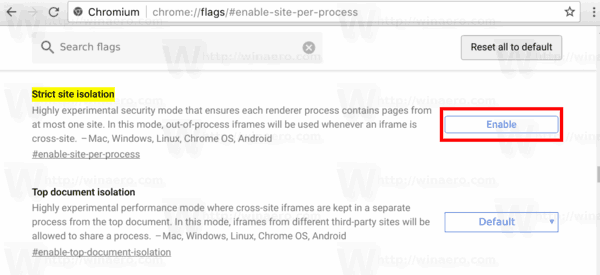

- Apri Google Chrome.

- genere

chrome: // flags / # enable-site-per-processnella barra degli indirizzi. - Abilita il flag 'Isolamento rigoroso del sito' utilizzando il pulsante accanto alla descrizione del flag.

Tieni presente che l'attivazione dell'isolamento completo del sito aumenterà l'utilizzo della memoria: Google afferma che può essere del 10% -20% in più rispetto al solito. Gli amministratori possono scegliere di attivare l'isolamento dei siti di Chrome per tutti i siti o selezionare un elenco di siti Web da eseguire nel proprio processo di rendering.

Vale la pena ricordare che Firefox utilizza un meccanismo di protezione diverso. Se sei un utente Firefox, fai riferimento al seguente articolo:

Firefox 57.0.4 rilasciato con soluzione alternativa agli attacchi Meltdown e Spectre

come aggiungere musica al post video di instagram

Questo è tutto.