Wireshark è un popolare analizzatore di pacchetti open source che offre un'ampia gamma di utili funzionalità per l'analisi della rete, la risoluzione dei problemi, l'istruzione e molto altro. Le persone che desiderano utilizzare Wireshark per la prima volta e coloro che hanno già esperienza con esso spesso si interrogano sulla lettura del traffico HTTPS.

Se sei uno di loro, sei nel posto giusto. Qui spiegheremo cos'è HTTPS e come funziona. Quindi, discuteremo se puoi leggere il traffico HTTPS, perché potrebbe essere un problema e cosa puoi fare al riguardo.

Cos'è l'HTTPS?

Hypertext Transfer Protocol Secure (HTTPS) rappresenta una versione sicura di HTTP che garantisce il trasferimento sicuro dei dati e la comunicazione tra un browser web e un sito web.

HTTPS garantisce la sicurezza e previene intercettazioni, furti di identità, attacchi man-in-the-middle e altre minacce alla sicurezza. Al giorno d'oggi, qualsiasi sito Web che ti chieda di inserire le tue informazioni o creare un account dispone di HTTPS per proteggerti.

HTTPS protegge dalle minacce alla sicurezza e dagli attacchi dannosi crittografando tutti gli scambi tra un browser Web e un server.

È importante chiarire che HTTPS non è separato da HTTP. Piuttosto, è una variante HTTP che utilizza una crittografia specifica come Secure Socket Layer (SSL) e Transport Layer Security (TLS) per proteggere la comunicazione. Quando un browser Web e un server Web comunicano tramite HTTPS, effettuano un handshake SSL/TLS, ovvero uno scambio di certificati di sicurezza.

Come puoi sapere se la tua comunicazione a un sito Web è protetta con HTTPS? Basta guardare la barra degli indirizzi. Se vedi 'https' all'inizio dell'URL, la tua connessione è sicura.

Wireshark Come leggere il traffico HTTPS

Una delle caratteristiche principali di HTTPS è che è crittografato. Mentre questo è un vantaggio quando fai acquisti online o lasci informazioni personali su un sito web, può essere uno svantaggio quando stai monitorando il traffico web e analizzando la tua rete.

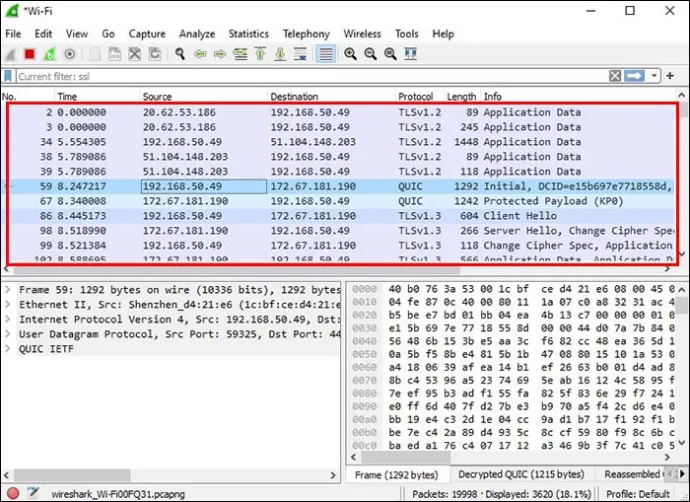

Poiché HTTPS è crittografato, non c'è modo di leggerlo in Wireshark. Ma puoi visualizzare i pacchetti SSL e TLS e decrittografarli in HTTPS.

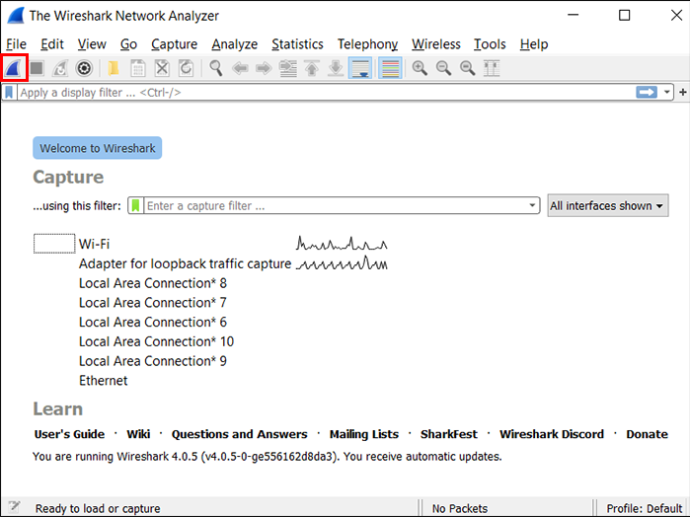

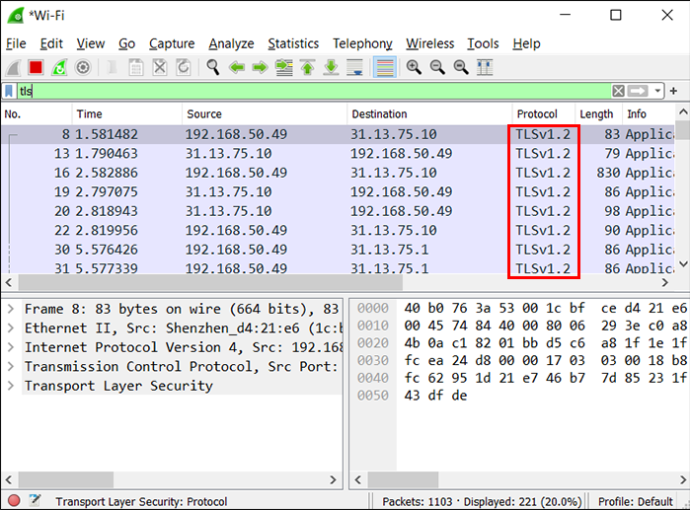

Segui questi passaggi per leggere i pacchetti SSL e TLS in Wireshark:

- Apri Wireshark e scegli ciò che desideri catturare nel menu 'Cattura'.

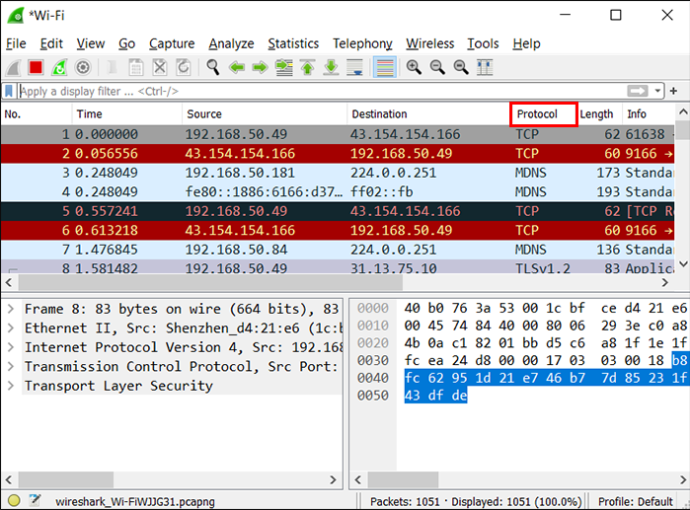

- Nel riquadro 'Elenco pacchetti', concentrati sulla colonna 'Protocollo' e cerca 'SSL'.

- Trova il pacchetto SSL o TLS che ti interessa e aprilo.

Come decrittografare SSL in Wireshark

Il modo consigliato per decrittografare SSL consiste nell'utilizzare una chiave segreta pre-master. Dovrai completare questi quattro passaggi:

- Imposta una variabile di ambiente.

- Avvia il browser.

- Configura le tue impostazioni in Wireshark.

- Cattura e decifra le chiavi di sessione.

Esaminiamo ogni passaggio in modo più dettagliato.

Imposta una variabile d'ambiente

Una variabile di ambiente è un valore che determina il modo in cui il computer gestisce i diversi processi. Se desideri decrittografare SSL e TLS, devi prima impostare correttamente una variabile di ambiente. Il modo in cui lo farai dipende dal tuo sistema operativo.

Imposta una variabile d'ambiente in Windows

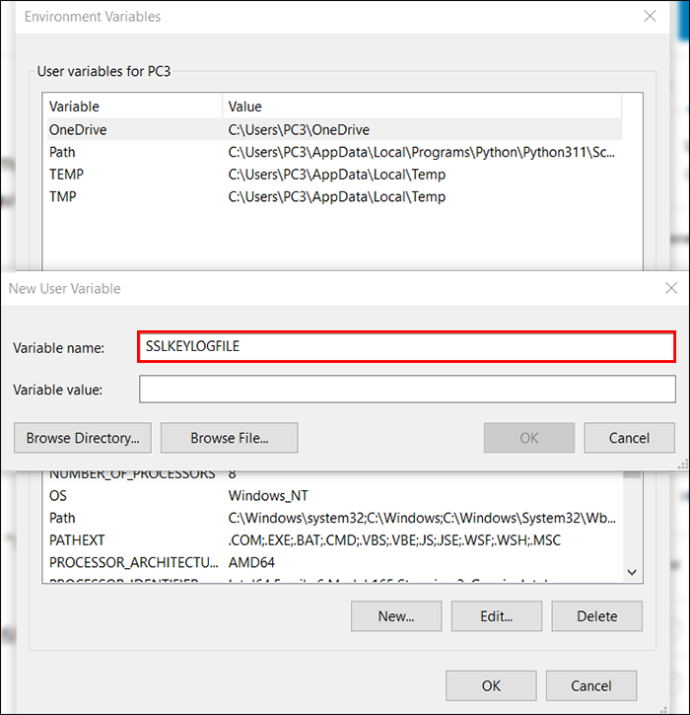

Gli utenti Windows devono seguire questi passaggi per impostare una variabile di ambiente:

come rimuovere tutte le foto da facebook

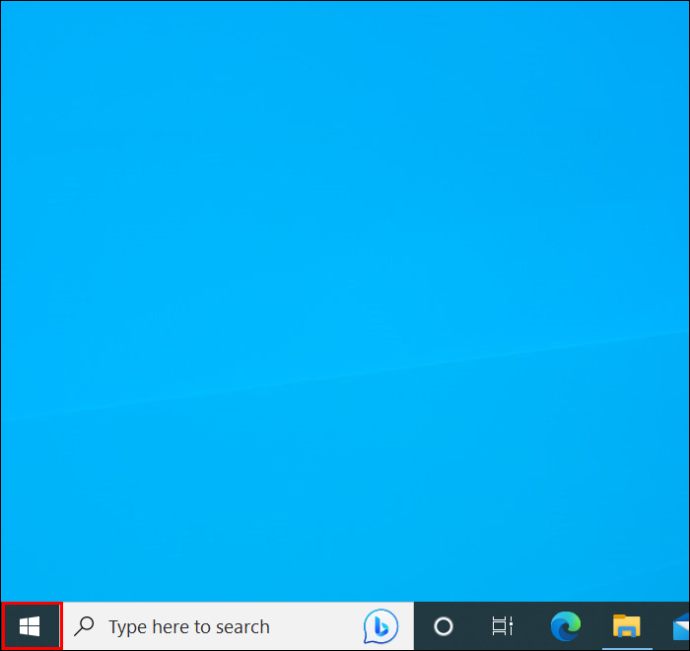

- Avvia il menu Start.

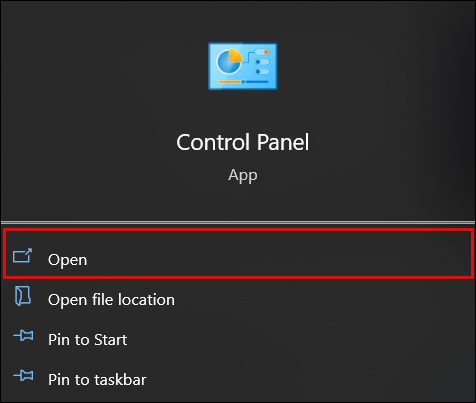

- Apri il 'Pannello di controllo'.

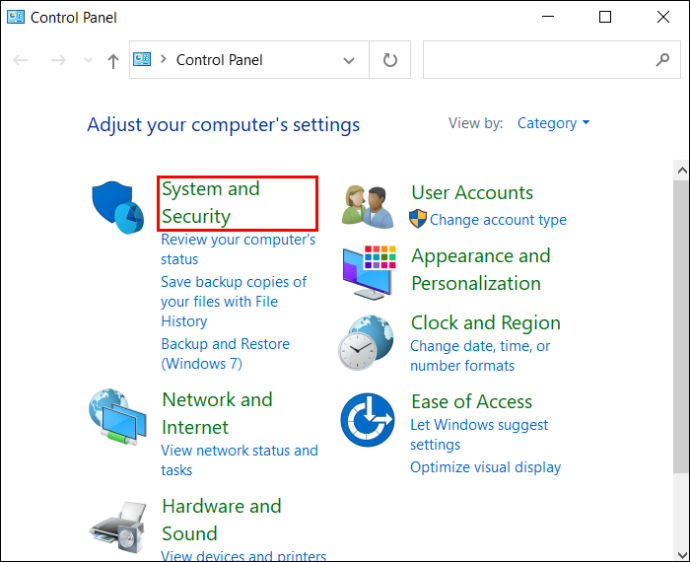

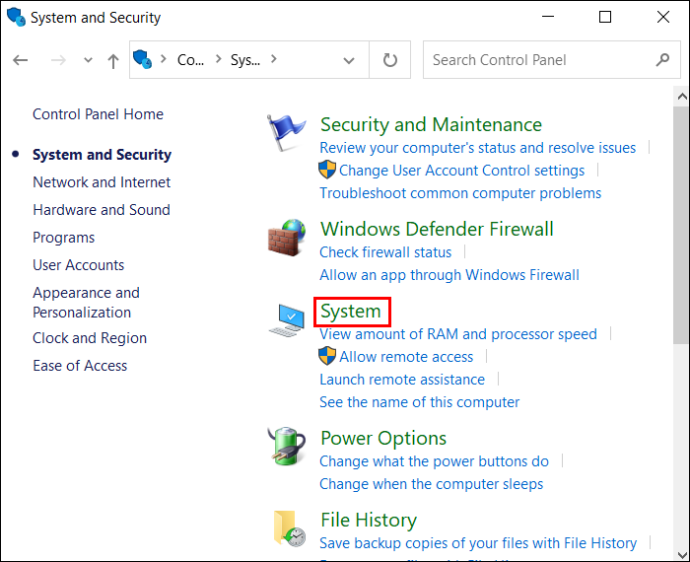

- Vai a 'Sistema e sicurezza'.

- Scegli 'Sistema'.

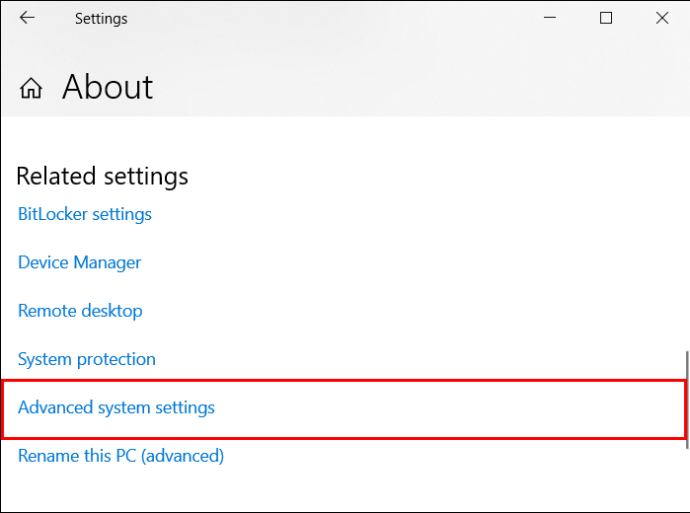

- Scorri verso il basso e seleziona 'Impostazioni di sistema avanzate'.

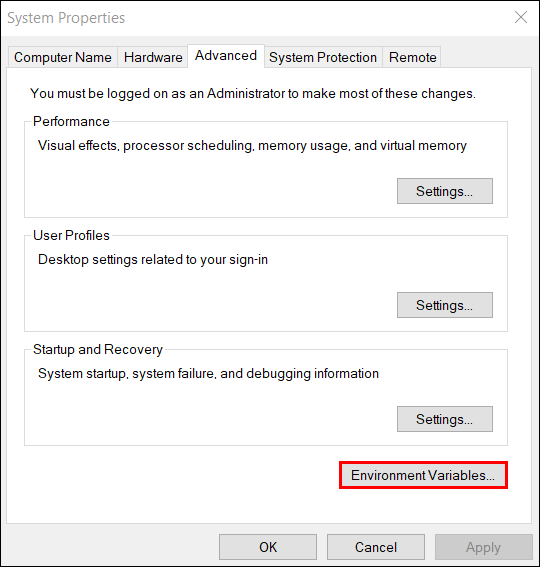

- Ricontrolla se ti trovi nella sezione 'Avanzate' e premi 'Variabili d'ambiente'.

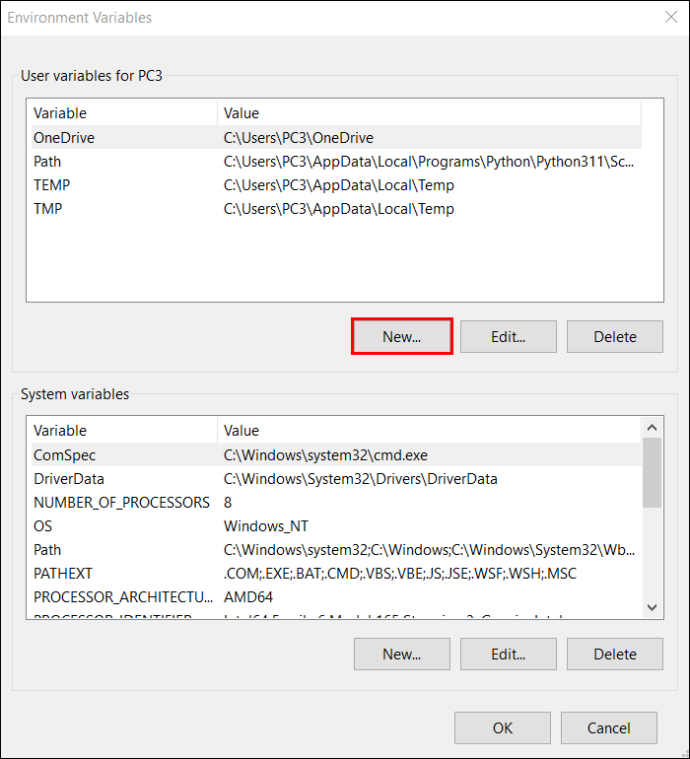

- Premere 'Nuovo' in 'Variabili utente'.

- Digita 'SSLKEYLOGFILE' in 'Nome variabile'.

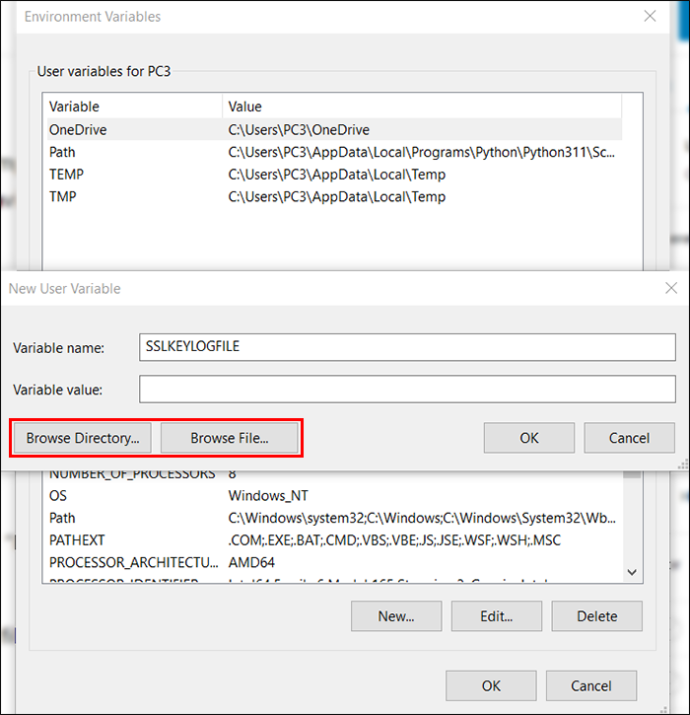

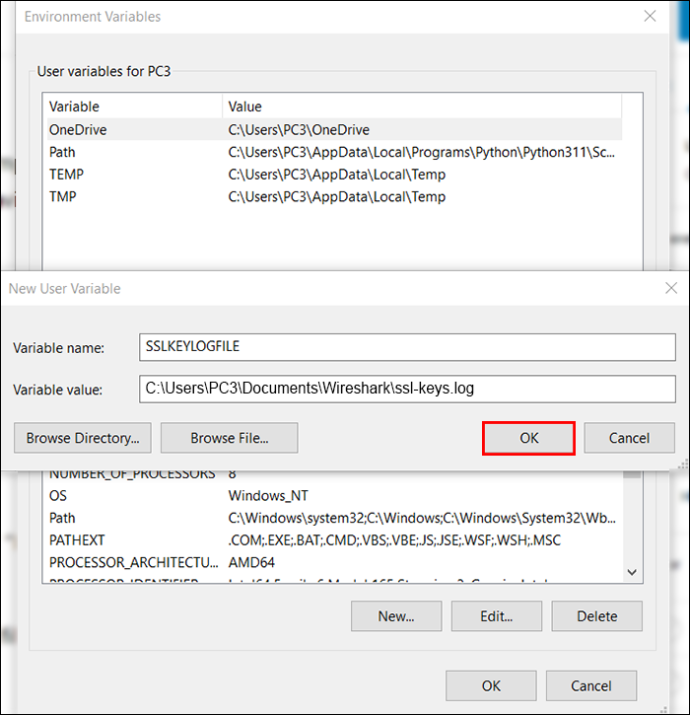

- In 'Valore variabile', inserisci o sfoglia il percorso del file di registro.

- Premere OK.'

Imposta una variabile d'ambiente in Mac o Linux

Se sei un utente Linux o Mac, dovrai utilizzare nano per impostare una variabile di ambiente.

Gli utenti Linux dovrebbero aprire un terminale e inserire questo comando: 'nano ~/ .bashrc'. Gli utenti Mac dovrebbero aprire Launchpad, premere 'Altro' e avviare un terminale. Quindi, dovrebbero inserire questo comando: 'nano ~/ .bash_profile'.

Sia gli utenti Linux che Mac dovrebbero quindi seguire questi passaggi per procedere:

- Aggiungere questo file alla fine del file: 'export SSLKEYLOGFILE=~/.ssl-key.log'.

- Salva le modifiche.

- Chiudi la finestra del terminale e avviane un'altra. Immettere questa riga: 'echo $SSKEYLOGFILE'.

- Ora dovresti vedere il percorso completo del tuo registro chiavi pre-master SSL. Copia questo percorso per salvarlo per dopo, poiché dovrai inserirlo in Wireshark.

Avvia il tuo browser

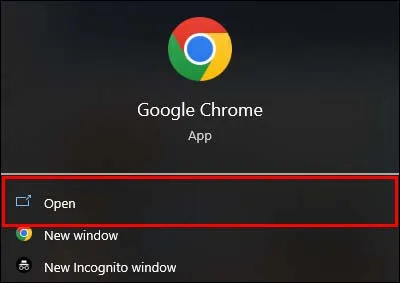

Il secondo passaggio consiste nell'avviare il browser per assicurarsi che il file di registro venga utilizzato. È necessario aprire il browser e visitare un sito Web abilitato per SSL.

Dopo aver visitato un sito Web di questo tipo, controlla il tuo file per i dati. In Windows, dovresti usare Blocco note, mentre in Mac e Linux, dovresti usare questo comando: 'cat ~/ .ssl-log.key'.

Configura Wireshark

Dopo aver stabilito che il tuo browser sta registrando le chiavi pre-master nella posizione desiderata, è il momento di configurare Wireshark. Dopo la configurazione, Wireshark dovrebbe essere in grado di utilizzare le chiavi per decrittografare SSL.

Segui i passaggi seguenti per farlo:

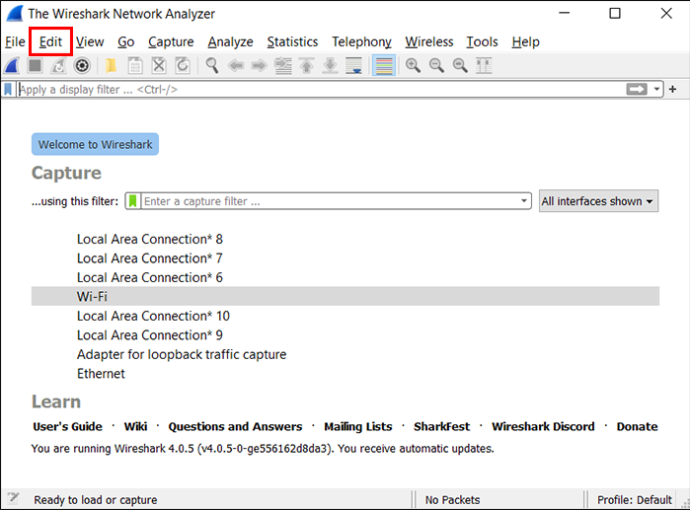

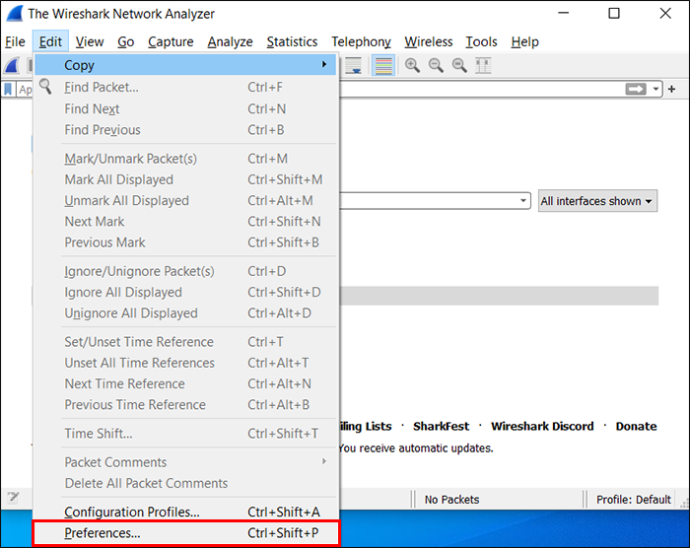

- Avvia Wireshark e vai su 'Modifica'.

- Fai clic su 'Preferenze'.

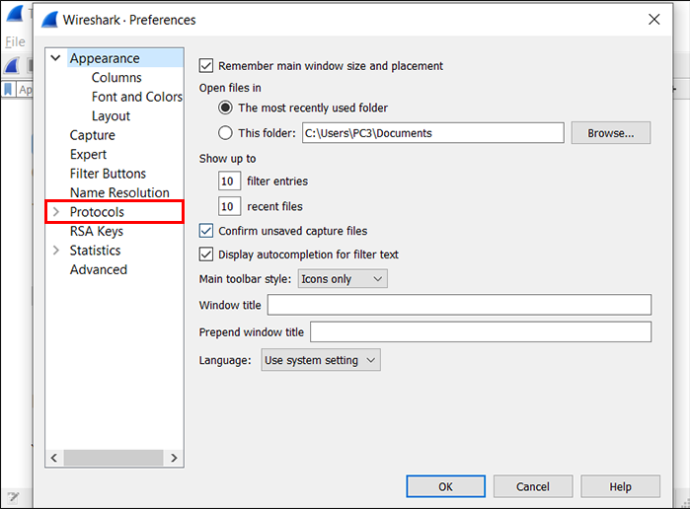

- Espandi 'Protocolli'.

- Scorri verso il basso e seleziona 'SSL'.

- Trova '(Pre)-Master Secret log filename' e inserisci il percorso che hai impostato nel primo passaggio.

- Premere OK.'

Cattura e decifra le chiavi di sessione

Ora che hai configurato tutto, è il momento di verificare se Wireshark decodifica SSL. Ecco cosa devi fare:

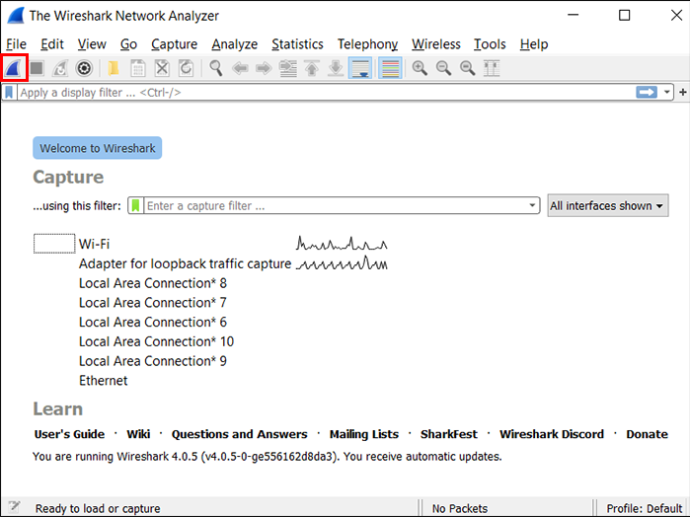

- Avvia Wireshark e avvia una sessione di acquisizione non filtrata.

- Riduci a icona la finestra di Wireshark e apri il browser.

- Vai su qualsiasi sito Web sicuro per ottenere dati.

- Torna a Wireshark e seleziona qualsiasi fotogramma con dati crittografati.

- Trova 'Packet byte view' e guarda i dati 'Decrypted SSL'. L'HTML dovrebbe ora essere visibile.

Quali comode funzionalità offre Wireshark?

Uno dei motivi per cui Wireshark è uno dei principali analizzatori di pacchetti di rete è che offre un'ampia gamma di comode opzioni che migliorano l'esperienza dell'utente. Ecco qui alcuni di loro:

Codificazione del colore

Passare attraverso grandi quantità di informazioni può richiedere molto tempo ed estenuante. Wireshark cerca di aiutarti a distinguere diversi tipi di pacchetti con un sistema di codifica a colori unico. Qui puoi vedere i colori predefiniti per i principali tipi di pacchetto:

- Azzurro – UDP

- Viola chiaro - TCP

- Verde chiaro: traffico HTTP

- Giallo chiaro: traffico specifico di Windows (inclusi Server Message Blocks (SMB) e NetBIOS

- Giallo scuro - Instradamento

- Grigio scuro: traffico TCP SYN, ACK e FIN

- Nero: pacchetti contenenti un errore

Puoi visualizzare l'intero schema di colorazione andando su 'Visualizza' e selezionando 'Regole di colorazione'.

Wireshark ti consente di personalizzare le tue regole di colorazione in base alle tue preferenze nelle stesse impostazioni. Se non desideri alcuna colorazione, cambia il pulsante di attivazione accanto a 'Colora elenco pacchetti'.

Metriche e statistiche

Wireshark offre varie opzioni per saperne di più sulla tua cattura. Queste opzioni si trovano nel menu 'Statistiche' nella parte superiore della finestra.

A seconda di ciò che ti interessa, puoi rivedere le statistiche sulle proprietà dei file di acquisizione, gli indirizzi risolti, le lunghezze dei pacchetti, gli endpoint e molti altri.

Riga di comando

Se disponi di un sistema che non dispone di un'interfaccia utente grafica (GUI), sarai felice di sapere che Wireshark ne ha una.

Modalità promiscua

Per impostazione predefinita, Wireshark ti consente di acquisire i pacchetti in entrata e in uscita dal computer che stai utilizzando. Tuttavia, se abiliti la modalità promiscua, puoi acquisire la maggior parte del traffico sull'intera rete locale (LAN).

cosa significa sb sulla storia di Snapchat

FAQ

Posso filtrare i dati dei pacchetti in Wireshark?

Sì, Wireshark offre opzioni di filtraggio avanzate che ti consentono di visualizzare le informazioni rilevanti in pochi secondi.

La piattaforma ha due tipi di filtri: cattura e visualizzazione. I filtri di acquisizione vengono utilizzati durante l'acquisizione dei dati. Puoi impostarli prima di iniziare l'acquisizione di un pacchetto e non puoi modificarli durante il processo. Questi filtri rappresentano un modo semplice per cercare rapidamente i dati che ti interessano. Se Wireshark acquisisce dati che non corrispondono ai filtri impostati, non li visualizzerà.

I filtri di visualizzazione vengono applicati dopo il processo di acquisizione. A differenza dei filtri di acquisizione che eliminano i dati che non corrispondono ai criteri impostati, i filtri di visualizzazione semplicemente nascondono questi dati dall'elenco. Ciò ti offre una visione più chiara dell'acquisizione e ti consente di trovare facilmente ciò che stai cercando.

Se usi molti filtri in Wireshark e hai problemi a ricordarli, sarai felice di sapere che Wireshark ti consente di salvare i tuoi filtri. In questo modo, non devi preoccuparti di dimenticare la sintassi corretta o di applicare il filtro sbagliato. Puoi salvare il filtro premendo l'icona del segnalibro accanto al campo Filtro.

Analisi di rete principale con Wireshark

Grazie alle sue impressionanti opzioni di analisi dei pacchetti, Wireshark ti consente di ottenere una visione approfondita del traffico in entrata e in uscita dalla tua rete. Sebbene offra funzionalità avanzate, Wireshark presenta un'interfaccia semplice e intuitiva, quindi anche chi è nuovo nel mondo dell'analisi dei pacchetti imparerà rapidamente le basi. La lettura del traffico HTTPS potrebbe non essere semplice, ma è possibile decifrare i pacchetti SSL.

Cosa ti piace di più di Wireshark? Hai mai avuto problemi con esso? Raccontacelo nella sezione commenti qui sotto.