Un difetto nel servizio Trova il mio iPhone di Apple potrebbe essere stato alla base di un attacco che ha portato alla compromissione degli account iCloud di centinaia di celebrità.

come scambiare due colonne in excel?

Uno script Python proof-of-concept sviluppato da HackApp per forza bruta iCloud circolava online da diversi giorni prima che le foto di nudo di 17 donne famose, tra cuiGiochi della famel'attrice Jennifer Lawrence eScott Pellegrinol'attrice principale Mary E Winstead è apparsa online, apparentemente rubata dai loro account iCloud.

L'hacker ha affermato di avere foto di oltre 100 celebrità femminili in totale.

Il codice apparentemente consente agli aggressori di indovinare ripetutamente le password tramite Trova il mio iPhone senza attivare un blocco o avvisare il bersaglio.

Una volta scoperta la password, l'aggressore potrebbe utilizzarla per accedere ad altre aree di iCloud.

Da allora Apple ha riparato il buco, anche se ci sono affermazioni fatte su Reddit che la patch è attiva solo in determinate regioni.

Tuttavia, il ricercatore di sicurezza Graham Cluley ha affermato che è difficile credere che questo possa essere stato utilizzato con successo contro un ampio numero di account senza essere rilevato in un breve lasso di tempo.

Un'altra opzione avanzata da Cluley e altri ricercatori è che le vittime dell'attacco avessero una password facile da indovinare o risposte per la reimpostazione della password.

Molti siti ti offrono un'opzione 'password dimenticata' o ti chiedono di fare i salti mortali rispondendo a 'domande segrete' per dimostrare la tua identità, ha detto Cluley.

Tuttavia, nel caso di una celebrità, potrebbe essere particolarmente facile determinare il nome del loro primo animale domestico o il cognome da nubile della madre con una semplice ricerca su Google, ha aggiunto.

Rik Ferguson, un ricercatore di sicurezza con Trend Micro, detto anche è improbabile un 'hack' su larga scala di iCloud di Apple, sottolineando che anche il poster originale non aveva affermato che fosse così.

Lui, come Cluley, ha suggerito che l'attaccante potrebbe aver usato il link Ho dimenticato la mia password se già conosceva e aveva accesso agli indirizzi e-mail che le vittime stavano usando per iCloud. Ha anche suggerito che le celebrità in questione potrebbero essere state vittime di un attacco di phishing.

Reazione di Twitter e minacce legali

Sebbene le foto fossero inizialmente trapelate su 4chan, non ci è voluto molto perché le foto di Jennifer Lawrence in particolare iniziassero ad apparire su Twitter.

Nel giro di circa due ore, Twitter aveva iniziato a sospendere tutti gli account che avevano pubblicato le foto rubate, ma secondo una cronologia daLo specchio , il social network stava giocando a whack-a-mole, con nuove immagini che continuavano ad apparire per oltre un'ora dopo che aveva iniziato ad agire.

Mary E Winstead è andata su Twitter stessa per chiamare sia la persona che ha pubblicato le foto sia coloro che le stavano guardando.

A quelli di voi che guardano le foto che ho scattato con mio marito anni fa nella privacy della nostra casa, spero che vi sentiate bene con voi stessi.

— Mary E. Winstead (@M_E_Winstead) 31 agosto 2014

Tuttavia, alla fine ha dovuto ritirarsi dalla piattaforma per allontanarsi dai messaggi offensivi che stava ricevendo

In pausa Internet. Sentiti libero sui miei @ per un assaggio di cosa vuol dire essere una donna che parla di qualsiasi cosa su Twitter

— Mary E. Winstead (@M_E_Winstead) 1 settembre 2014

come sbloccare la velocità di download di Steam?

Il portavoce di Jennifer Lawrence ha già detto che intraprenderanno azioni legali contro chiunque distribuisca le foto.

Questa è una flagrante violazione della privacy. Le autorità sono state contattate e perseguiranno chiunque pubblichi le foto rubate di Jennifer Lawrence, hanno detto.

Nel 2011, è stata intrapresa un'azione simile quando le e-mail di 50 celebrità, tra cui Scarlett Johansson e Christina Aguilera, sono state hackerate e le foto di nudo sono state rubate e divulgate pubblicamente.

A seguito di un'indagine dell'FBI, l'autore, Christopher Chaney di Jacksonville, in Florida, è stato condannato a dieci anni di carcere.

Contromisure di sicurezza

come fare una pozione di resistenza al fuoco

Mentre le non celebrità hanno meno probabilità di avere le loro foto di nudo distribuite così ampiamente come quelle di una persona famosa, può succedere e succede ancora.

Gli specialisti della sicurezza hanno affermato che questo incidente dovrebbe servire a ricordare l'importanza di disporre di misure di sicurezza efficaci per qualsiasi servizio online e incoraggiare gli utenti a prestare attenzione a ciò che viene caricato nel cloud.

Con i dispositivi di oggi che sono molto desiderosi di inviare dati ai propri rispettivi servizi cloud, le persone dovrebbero fare attenzione che i media sensibili non vengano caricati automaticamente sul Web o su altri dispositivi associati, ha detto Chris Boyd, analista di malware intelligence di Malwarebytes.PC Pro.

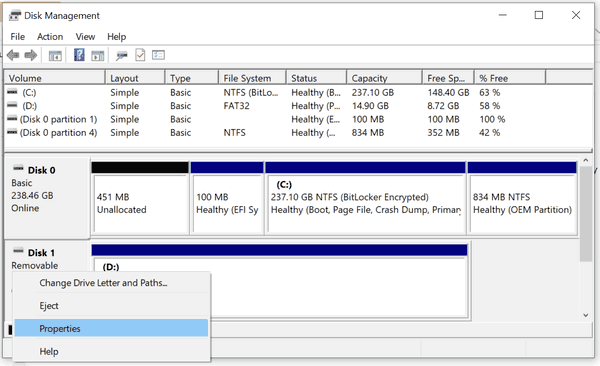

Ferguson ha suggerito che era possibile che le persone vittime dell'attacco avessero dimenticato o non si fossero rese conto che Apple sincronizza automaticamente le foto in iPhone o iPad Photo Stream di un utente sul proprio iCloud.

In questo caso sembra che alcune delle vittime possano aver creduto che fosse sufficiente cancellare le foto dai loro telefoni, ha detto.

Sia Boyd che Ferguson consigliano di scoprire se e come vengono eseguiti i backup o le copie shadow dei dati archiviati in un servizio cloud e come possono essere gestiti.

Stefano Ortolani, ricercatore di sicurezza presso Kaspersky Lab, ha anche suggerito agli utenti di scegliere con precisione quali dati sono archiviati nel cloud e disabilitare la sincronizzazione automatica.

Si potrebbe anche sostenere che gli smartphone, che sono continuamente connessi a Internet, non sono il posto migliore per le foto di nudo, ha affermato Boyd, un sentimento ripreso da Cluley e Ferguson.

PC Proha contattato Apple per chiedere se la società fosse a conoscenza di un hack su larga scala del suo servizio iCloud, ma non aveva ricevuto risposta al momento della pubblicazione.