Wireshark rappresenta l'analizzatore di protocollo più utilizzato al mondo. Utilizzandolo, puoi controllare tutto ciò che sta accadendo all'interno della tua rete, risolvere diversi problemi, analizzare e filtrare il traffico di rete utilizzando vari strumenti, ecc.

Se vuoi saperne di più su Wireshark e su come filtrare per porta, assicurati di continuare a leggere.

Che cos'è esattamente il filtraggio delle porte?

Il filtraggio delle porte rappresenta un modo per filtrare i pacchetti (messaggi provenienti da diversi protocolli di rete) in base al loro numero di porta. Questi numeri di porta vengono utilizzati per i protocolli TCP e UDP, i protocolli di trasmissione più noti. Il filtraggio delle porte rappresenta una forma di protezione per il tuo computer poiché, tramite il filtraggio delle porte, puoi scegliere di consentire o bloccare determinate porte per impedire diverse operazioni all'interno della rete.

Esiste un sistema consolidato di porte utilizzate per diversi servizi Internet, come trasferimento di file, e-mail, ecc. In effetti, ci sono oltre 65.000 porte diverse. Esistono in modalità consentita o chiusa. Alcune applicazioni su Internet possono aprire queste porte, rendendo così il tuo computer più esposto ad hacker e virus.

Usando Wireshark, puoi filtrare diversi pacchetti in base al loro numero di porta. Perché vorresti farlo? Perché in questo modo puoi filtrare tutti i pacchetti che non desideri nel tuo computer per diversi motivi.

Quali sono i porti importanti?

Ci sono 65.535 porte. Possono essere suddivisi in tre diverse categorie: le porte da 0 a 1023 sono porte note e sono assegnate a servizi e protocolli comuni. Quindi, da 1024 a 49151 sono i porti registrati, assegnati dall'ICANN a un servizio specifico. E le porte pubbliche sono porte da 49152-65535, possono essere utilizzate da qualsiasi servizio. Porte diverse vengono utilizzate per protocolli diversi.

Se vuoi conoscere i più comuni, controlla il seguente elenco:

| Numero di porta | Nome di Servizio | Protocollo |

| 20, 21 | Protocollo di trasferimento file – FTP | TCP |

| 22 | Shell sicura – SSH | TCP e UDP |

| 23 | Telnet | TCP |

| 25 | Protocollo di trasferimento della posta semplice | TCP |

| 53 | Sistema dei nomi di dominio – DNS | TCP e UDP |

| 67/68 | Protocollo di configurazione host dinamico – DHCP | UDP |

| 80 | Protocollo di trasferimento ipertestuale – HTTP | TCP |

| 110 | Protocollo Ufficio Postale – POP3 | TCP |

| 123 | Network Time Protocol – NTP | UDP |

| 143 | Protocollo di accesso ai messaggi Internet (IMAP4) | TCP e UDP |

| 161/162 | Protocollo di gestione della rete semplice –SNMP | TCP e UDP |

| 443 | HTTP con Secure Sockets Layer – HTTPS (HTTP su SSL/TLS) | TCP |

Analisi in Wireshark

Il processo di analisi in Wireshark rappresenta il monitoraggio di diversi protocolli e dati all'interno di una rete.

Prima di iniziare con il processo di analisi, assicurati di conoscere il tipo di traffico che stai cercando di analizzare e i vari tipi di dispositivi che emettono traffico:

- Hai la modalità promiscua supportata? Se lo fai, ciò consentirà al tuo dispositivo di raccogliere pacchetti che non sono originariamente destinati al tuo dispositivo.

- Quali dispositivi hai all'interno della tua rete? È importante tenere presente che diversi tipi di dispositivi trasmetteranno pacchetti diversi.

- Che tipo di traffico vuoi analizzare? Il tipo di traffico dipenderà dai dispositivi all'interno della tua rete.

Sapere come utilizzare diversi filtri è estremamente importante per acquisire i pacchetti desiderati. Questi filtri vengono utilizzati prima del processo di acquisizione dei pacchetti. Come funzionano? Impostando un filtro specifico, rimuovi immediatamente il traffico che non soddisfa i criteri indicati.

impedisce a Chrome di aprirsi all'avvio di Windows 10

All'interno di Wireshark, una sintassi chiamata sintassi Berkley Packet Filter (BPF) viene utilizzata per creare diversi filtri di acquisizione. Poiché questa è la sintassi più comunemente utilizzata nell'analisi dei pacchetti, è importante capire come funziona.

La sintassi di Berkley Packet Filter acquisisce i filtri in base a diverse espressioni di filtraggio. Queste espressioni sono costituite da una o più primitive e le primitive sono costituite da un identificatore (valori o nomi che stai cercando di trovare all'interno di pacchetti diversi), seguito da uno o più qualificatori.

Le qualificazioni possono essere suddivise in tre diversi tipi:

- Tipo: con questi qualificatori, specifichi che tipo di cosa rappresenta l'identificatore. I qualificatori di tipo includono porta, rete e host.

- Dir (direzione): questi qualificatori vengono utilizzati per specificare una direzione di trasferimento. In questo modo, src contrassegna la sorgente e dst la destinazione.

- Proto (protocollo): con i qualificatori di protocollo, puoi specificare il protocollo specifico che desideri acquisire.

Puoi utilizzare una combinazione di qualificatori diversi per filtrare la tua ricerca. Inoltre, puoi usare gli operatori: ad esempio, puoi usare l'operatore di concatenazione (&/and), l'operatore di negazione (!/not), ecc.

Ecco alcuni esempi di filtri di acquisizione che puoi utilizzare in Wireshark:

| Filtri | Descrizione |

| ospite 192.168.1.2 | Tutto il traffico associato a 192.168.1.2 |

| porta TCP 22 | Tutto il traffico associato alla porta 22 |

| src 192.168.1.2 | Tutto il traffico proveniente da 192.168.1.2 |

È possibile creare filtri di cattura nei campi di intestazione del protocollo. La sintassi è simile a questa: proto[offset:size(opzionale)]=valore. Qui, proto rappresenta il protocollo che vuoi filtrare, offset rappresenta la posizione del valore nell'intestazione del pacchetto, la dimensione rappresenta la lunghezza dei dati e il valore sono i dati che stai cercando.

Visualizza i filtri in Wireshark

A differenza dei filtri di acquisizione, i filtri di visualizzazione non eliminano i pacchetti, li nascondono semplicemente durante la visualizzazione. Questa è una buona opzione poiché una volta scartati i pacchetti, non sarai in grado di recuperarli.

I filtri di visualizzazione vengono utilizzati per verificare la presenza di un determinato protocollo. Ad esempio, se desideri visualizzare i pacchetti che contengono un protocollo particolare, puoi digitare il nome del protocollo nella barra degli strumenti del filtro Visualizza di Wireshark.

Altre opzioni

Ci sono varie altre opzioni che puoi utilizzare per analizzare i pacchetti in Wireshark, a seconda delle tue esigenze.

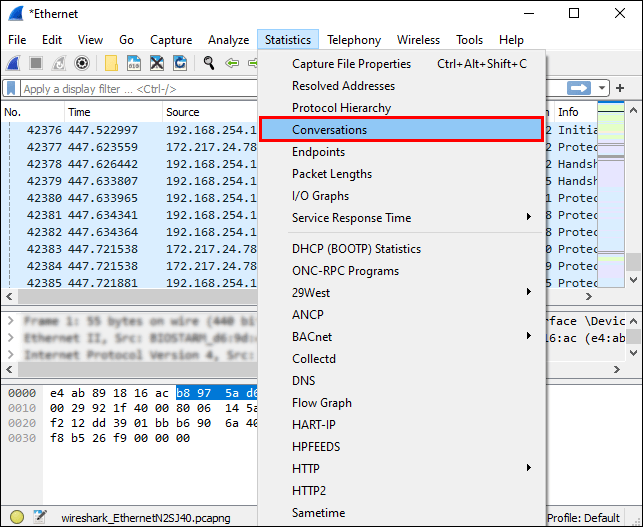

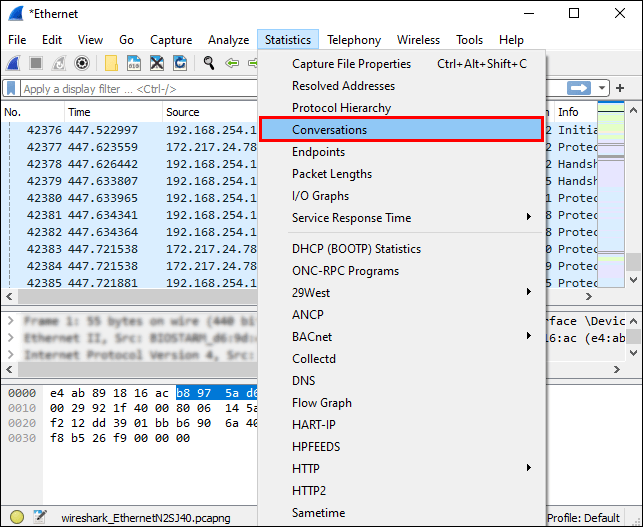

- Nella finestra Statistiche di Wireshark, puoi trovare diversi strumenti di base che puoi utilizzare per analizzare i pacchetti. Ad esempio, puoi utilizzare lo strumento Conversazioni per analizzare il traffico tra due diversi indirizzi IP.

- Nella finestra Informazioni dell'esperto, puoi analizzare le anomalie o i comportamenti non comuni all'interno della tua rete.

Filtraggio per porta in Wireshark

Filtrare per porta in Wireshark è facile grazie alla barra dei filtri che consente di applicare un filtro di visualizzazione.

Ad esempio, se vuoi filtrare la porta 80, digita questo nella barra dei filtri: |_+_|. Quello che puoi anche fare è digitare |_+_| invece di ==, poiché eq si riferisce a uguale.

Puoi anche filtrare più porte contemporaneamente. Il || i segni sono usati in questo caso.

Ad esempio, se vuoi filtrare le porte 80 e 443, digita questo nella barra dei filtri: |_+_| o |_+_|.

Domande frequenti aggiuntive

Come posso filtrare Wireshark per indirizzo IP e porta?

Esistono diversi modi per filtrare Wireshark in base all'indirizzo IP:

1. Se sei interessato a un pacchetto con un particolare indirizzo IP, digita questo nella barra dei filtri: |_+_|

2. Se sei interessato a pacchetti provenienti da un particolare indirizzo IP, digita questo nella barra dei filtri: |_+_|

3. Se sei interessato ai pacchetti diretti a un particolare indirizzo IP, digita questo nella barra dei filtri: |_+_|

Windows 10 build 15002

Se vuoi applicare due filtri, come l'indirizzo IP e il numero di porta, controlla il prossimo esempio: |_+_| Poiché && rappresentano i simboli per e, scrivendo questo, puoi filtrare la tua ricerca per indirizzo IP (192.168.1.199) e per numero di porta (tcp.port eq 443).

In che modo Wireshark acquisisce il traffico della porta?

Wireshark cattura tutto il traffico di rete mentre accade. Catturerà tutto il traffico della porta e ti mostrerà tutti i numeri di porta nelle connessioni specifiche.

Se desideri avviare l'acquisizione, procedi nel seguente modo:

1. Apri Wireshark.

2. Tocca Acquisisci.

3. Selezionare Interfacce.

4. Toccare Avvia.

come creare una gmail senza numero di telefono

Se vuoi concentrarti su un numero di porta specifico, puoi usare la barra dei filtri.

Quando vuoi interrompere l'acquisizione, premi 'Ctrl + E'.

Che cos'è il filtro di acquisizione per un'opzione DHCP?

L'opzione DHCP (Dynamic Host Configuration Protocol) rappresenta un tipo di protocollo di gestione della rete. Viene utilizzato per assegnare automaticamente gli indirizzi IP ai dispositivi collegati alla rete. Utilizzando un'opzione DHCP, non è necessario configurare manualmente vari dispositivi.

Se vuoi vedere solo i pacchetti DHCP in Wireshark, digita bootp nella barra dei filtri. Perché bootp? Perché rappresenta la versione precedente di DHCP ed entrambi utilizzano gli stessi numeri di porta: 67 e 68.

Perché dovrei usare Wireshark?

L'utilizzo di Wireshark presenta numerosi vantaggi, alcuni dei quali sono:

1. È gratuito: puoi analizzare il traffico di rete in modo completamente gratuito!

2. Può essere utilizzato per diverse piattaforme: puoi utilizzare Wireshark su Windows, Linux, Mac, Solaris, ecc.

3. È dettagliato: Wireshark offre un'analisi approfondita di numerosi protocolli.

4. Offre dati in tempo reale: questi dati possono essere raccolti da varie fonti come Ethernet, Token Ring, FDDI, Bluetooth, USB, ecc.

5. È ampiamente utilizzato: Wireshark è l'analizzatore di protocolli di rete più popolare.

Wireshark non morde!

Ora hai imparato di più su Wireshark, le sue abilità e le opzioni di filtro. Se vuoi essere sicuro di poter risolvere e identificare qualsiasi tipo di problema di rete o ispezionare i dati in entrata e in uscita dalla tua rete, mantenendola così sicura, dovresti assolutamente provare Wireshark.

Hai mai usato Wireshark? Raccontacelo nella sezione commenti qui sotto.